Все, що потрібно знати, коли Mac заражений новим шкідливим програмним забезпеченням Silver Sparrow (09.15.25)

Якщо ви вважаєте, що ваш Mac захищений від зловмисного програмного забезпечення, подумайте ще раз. Автори зловмисного програмного забезпечення вправно користуються уразливістю різних платформ, включаючи macOS. Це видно з попередніх заражень шкідливим програмним забезпеченням, на які націлювались Mac, включаючи шкідливе програмне забезпечення Shlayer та шкідливе програмне забезпечення Top Results.

Що таке шкідливе програмне забезпечення Silver Sparrow macOS?Нещодавно дослідники безпеки Red Canary, Malwarebytes та VMware Carbon Black виявив нову шкідливу програму macOS, яка заразила понад 40 000 Mac в усьому світі. Цю нову загрозу називають Срібним Горобцем. За даними Malwarebytes, зловмисне програмне забезпечення поширилося в 153 країнах, причому США, Великобританія, Канада, Франція та Німеччина мають найвищі концентрації. Незрозуміло, скільки з цих 40 000 є M1 Mac, і ми не знаємо точно, як виглядає розподіл.

Дослідники відзначають, що, хоча Silver Sparrow представляє досить серйозну загрозу для зараженого пристрою, він не виявляє жодної зловмисної поведінки, яка часто очікується від звичайних рекламних програм macOS. Це робить шкідливе програмне забезпечення незрозумілим, оскільки експерти з питань безпеки не знають, для чого було розроблено зловмисне програмне забезпечення.

Однак дослідники помітили, що зловмисне програмне забезпечення залишалося готовим доставити шкідливий корисний товар у будь-який час. Під час розслідування шкідливе програмне забезпечення macOS Silver Sparrow ніколи не доставляло зловмисне корисне навантаження на заражені пристрої, але вони попередили постраждалих користувачів Mac, що це все ще становить значні ризики, незважаючи на свою неактивну поведінку.

Хоча дослідники не спостерігали, щоб Срібний Горобець доставляв додаткові зловмисні корисні навантаження, його сумісність з чіпами M1, глобальний охоплення, високий рівень зараження та операційна зрілість робить Срібного Горобця досить серйозною загрозою. Експерти з питань безпеки також виявили, що зловмисне програмне забезпечення Mac сумісне як з процесорами Intel, так і з Apple Silicon.

Ось приблизний графік розвитку шкідливого програмного забезпечення Silver Sparrow:

- серпень 18, 2020: Домен зворотного виклику шкідливого програмного забезпечення версії 1 (версія не M1) api.mobiletraits [.] Com створено

- 31 серпня 2020 року: Шкідливе програмне забезпечення версії 1 (версія не M1) надіслано VirusTotal

- 2 вересня 2020 р.: файл version.json видно під час виконання зловмисного програмного забезпечення 2, надісланий на VirusTotal

- 5 грудня 2020 р.: домен зворотного виклику шкідливого програмного забезпечення версії 2 (версія M1) створено api.specialattributes [.] com створено

- 22 січня 2021 року: файл PKG версії 2 (що містить двійковий файл M1) надіслано до VirusTotal

- 26 січня 2021: Red Canary виявляє шкідливе програмне забезпечення Silver Sparrow версії 1

- 9 лютого 2021: Red Canary виявляє шкідливе програмне забезпечення Silver Sparrow версії 2 (версія M1)

Фірма безпеки Red Canary виявила нове шкідливе програмне забезпечення, яке націлене на Mac, оснащені новими процесорами M1. Шкідливе програмне забезпечення називається Silver Sparrow і використовує Javascript API інсталятора macOS для виконання команд. Ось що вам потрібно знати.

Ніхто точно не знає. Одного разу на Mac Silver Sparrow підключається до сервера раз на годину. Дослідники безпеки стурбовані тим, що це може підготуватися до серйозної атаки.

Охоронна компанія Red Canary вважає, що, хоча Срібний Горобець зараз ще доставив зловмисний корисний навантаження, це може становити досить серйозну загрозу.

Шкідливе програмне забезпечення стало помітним, оскільки воно працює на чіпі Apple M1. Це не обов'язково вказує на те, що злочинці спеціально націлені на M1 Mac, швидше за все, це передбачає, що і M1 Macs, і Intel Macs можуть бути заражені.

Відомо, що заражені комп'ютери контактують із сервером раз на годину. , тому це може бути якоюсь формою підготовки до серйозної атаки.

Зловмисне програмне забезпечення використовує Javascript API інсталятора Mac OS для виконання команд.

Компанія безпеки досі не могла визначити, як команди ведуть до чогось подальшого, і, отже, досі невідомо, наскільки Срібний Горобець становить загрозу. Проте компанія безпеки вважає, що зловмисне програмне забезпечення є серйозним.

Що стосується Apple, компанія скасувала сертифікат, який використовується для підписання пакету, пов'язаного зі шкідливим програмним забезпеченням Silver Sparrow.

Незважаючи на нотаріальну послугу Apple, розробники шкідливих програм macOS успішно націлилися на продукти Apple, включаючи ті, що використовують найновіший чіп ARM, такі як MacBook Pro, MacBook Air та Mac Mini.

Apple стверджує, що вона має лідируючий ”механізм захисту користувачів, але загроза зловмисного програмного забезпечення постійно з’являється.

Справді, схоже, актори загроз вже випереджають гру, націлюючи чіпи M1 на зародку. Це попри те, що багато законних розробників не перенесли свої програми на нову платформу.

Шкідливе програмне забезпечення Silver Sparrow macOS постачає двійкові файли для Intel і ARM, використовує AWS та Akamai CDN

Дослідники пояснили Silver Операції Горобця у дописі блогу “Відсікання крил Срібного Горобця: Викидання шкідливого програмного забезпечення macOS, перш ніж він полетить”.

Новий шматок шкідливого програмного забезпечення існує у двох бінарних файлах, форматі об’єкта Mach, націленому на процесори Intel x86_64 та Mach-O двійковий файл, розроблений для Mac M1.

Шкідливе програмне забезпечення macOS встановлюється через інсталяційні пакети Apple під назвою «update.pkg» або «Updater.pkg».

Архіви містять код JavaScript, який запускається до виконання сценарію встановлення, що вимагає від користувача дозволу програма "визначити, чи можна встановити програмне забезпечення."

Якщо користувач приймає, код JavaScript встановлює скрипт з ім'ям verx.sh. Перервати процес встановлення на цьому етапі марно, оскільки система вже заражена, на думку Malwarebytes.

Після встановлення скрипт щогодини зв’язується із сервером команд та управління, перевіряючи наявність команд або двійкових файлів для виконання.

Центр управління та керування працює на інфраструктурі Amazon Web Services (AWS) та мережах доставки вмісту Akamai (CDN). Дослідники заявили, що використання хмарної інфраструктури ускладнює блокування вірусу.

Дивно, але дослідники не виявили розгортання остаточного корисного навантаження, роблячи тим самим кінцеву мету зловмисного програмного забезпечення загадкою.

Вони відзначили, що, можливо, зловмисне програмне забезпечення чекає виконання певних умов. Подібним чином він може виявити, що за ним стежать дослідники безпеки, тим самим уникаючи розгортання шкідливого корисного навантаження.

При виконанні двійкові файли Intel x86_64 друкують “Hello World”, тоді як двійкові файли Mach-O відображають “Ти зробив це ! "

Дослідники назвали їх" сторонніми файлами ", оскільки вони не виявляли жодної зловмисної поведінки. Крім того, шкідливе програмне забезпечення macOS має механізм самовидалення, додаючи свої можливості невидимості.

Однак вони відзначили, що функція самовидалення ніколи не використовувалася на жодному із заражених пристроїв. Зловмисне програмне забезпечення також шукає URL-адресу img, з якої його було завантажено після встановлення. Вони стверджували, що розробники шкідливих програм бажають відстежувати, який канал розповсюдження є найбільш ефективним.

Дослідники не могли зрозуміти, як було зловмисне програмне забезпечення, але можливі канали розповсюдження включають підроблені флеш-оновлення, піратське програмне забезпечення, шкідливу рекламу або законні програми.

Кіберзлочинці визначають правила своїх атак, нам потрібно захищатися від їх тактики, навіть коли ці тактики не зовсім зрозумілі. Така ситуація із Silver Sparrow, нещодавно виявленим шкідливим програмним забезпеченням, націленим на macOS. На даний момент, здається, це не надто багато, але може дати уявлення про тактику, від якої ми повинні захищатися.

Технічні характеристики шкідливого програмного забезпечення Silver Sparrow

Згідно з дослідженням дослідників, існує дві версії шкідливого програмного забезпечення Silver Sparrow, які називаються "версія 1" і "версія 2".

Версія шкідливого програмного забезпечення 1

- Ім'я файлу: Updater.pkg (пакет встановлення для v1)

- MD5: 30c9bc7d40454e501c358f77449071aa

Версія шкідливого програмного забезпечення 2

- Ім'я файлу: оновлення .pkg (інсталяційний пакет для v2)

- MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149

Окрім зміни URL-адрес завантаження та коментарів сценаріїв, дві версії шкідливого програмного забезпечення мали лише одну основну відмінність. Перша версія включала двійковий файл Mach-O, скомпільований для архітектури Intel x86_64, тоді як друга версія включала двійковий файл Mach-O, скомпільований для архітектур Intel x86_64 та M1 ARM64. Це важливо, оскільки архітектура M1 ARM64 нова, і для нової платформи виявлено дуже мало загроз.

Бінарні файли, скомпільовані Mach-O, здається, нічого не роблять, тому їх називають «сторонніми спостерігачами» бінарні файли. "

Як розподіляється срібний горобець?На основі звітів, багато загроз macOS розповсюджуються за допомогою шкідливих рекламних оголошень як одиничні, автономні програми встановлення у формі PKG або DMG, маскуючись під законну програму, наприклад Adobe Flash Player, або як оновлення. Однак у цьому випадку зловмисники розповсюджували шкідливе програмне забезпечення у двох різних пакетах: Updater.pkg та update.pkg. Обидві версії використовують однакові методи виконання, відрізняючись лише компіляцією двійкового файлу сторонніх спостерігачів.

Одна унікальна річ у Silver Sparrow полягає в тому, що його пакети інсталятора використовують API JavaScript macOS Installer для виконання підозрілих команд. Хоча деякі законні програми також роблять це, це вперше робиться шкідливим програмним забезпеченням. Це відхилення від поведінки, яке ми зазвичай спостерігаємо у зловмисних програмах встановлення macOS, які зазвичай використовують скрипти попередньої та післявстановлення для виконання команд. У випадках попередньої та післяінсталяції установка генерує певний шаблон телеметрії, який виглядає так:

- Батьківський процес: package_script_service

- Процес: bash, zsh, sh, Python, або інший інтерпретатор

- Командний рядок: містить попередню або післяустановку

Цей шаблон телеметрії сам по собі не є особливо високим показником зловмисності, оскільки навіть законне програмне забезпечення використовує сценарії, але він надійно ідентифікує установників, використовуючи попередньо встановлені та післявстановлюючі сценарії загалом. Silver Sparrow відрізняється від того, що ми очікуємо бачити від зловмисних установників macOS, включаючи команди JavaScript у файл XML-файлу визначення розподілу файлу пакета. Це створює інший шаблон телеметрії:

- Батьківський процес: інсталятор

- Процес: bash

Як і у випадку з попередньо встановленими та післяінсталяційними сценаріями, цього шаблону телеметрії недостатньо для самостійного виявлення зловмисної поведінки. Сценарії попередньої та післяінсталяції містять аргументи командного рядка, які пропонують підказки щодо того, що насправді виконується. З іншого боку, шкідливі команди JavaScript запускаються за допомогою законного процесу встановлення macOS і пропонують дуже мало видимості вмісту інсталяційного пакету або того, як цей пакет використовує команди JavaScript.

Ми знаємо, що шкідливе програмне забезпечення було встановлено через інсталяційні пакети Apple (файли .pkg) з назвою update.pkg або Updater.pkg. Однак ми не знаємо, як ці файли були доставлені користувачеві.

Ці файли .pkg включали код JavaScript таким чином, що код запускався на самому початку, до того, як встановлення дійсно розпочалося . Потім користувача запитають, чи хочуть вони дозволити запуск програми "для визначення того, чи можна встановити програмне забезпечення".

Інсталятор Silver Sparrow повідомляє користувачеві:

«Цей пакет запустить програму, щоб визначити, чи можна встановити програмне забезпечення».

Це означає, що якщо ви натискаєте «Продовжити», але потім продумаєте це і вийдете з програми встановлення, він було б занадто пізно. Ви вже були заражені.

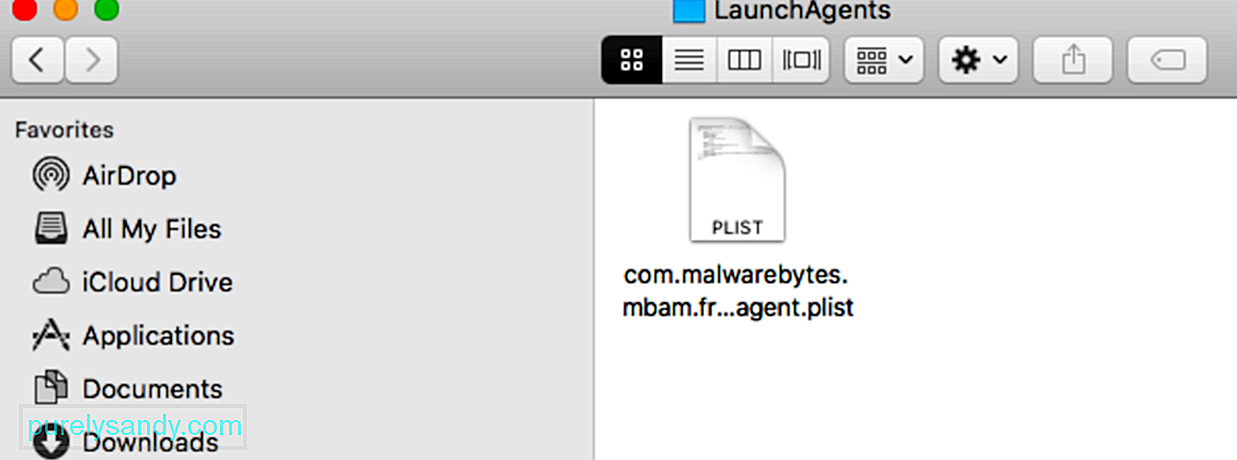

Ще однією ознакою зловмисної діяльності був процес PlistBuddy, який створює LaunchAgent на вашому Mac.

LaunchAgents надають спосіб інструктувати launchd, систему ініціалізації macOS, періодично або автоматично виконувати завдання. Їх може записати будь-який користувач на кінцевій точці, але зазвичай вони також виконуються як користувач, який їх пише.

Існує кілька способів створення списків властивостей (списків) на macOS, і іноді хакери використовують різні методи для досягнення своїх потреб. Одним із таких шляхів є PlistBuddy, вбудований інструмент, який дозволяє створювати різні списки властивостей на кінцевій точці, включаючи LaunchAgents. Іноді хакери звертаються до PlistBuddy для встановлення стійкості, і це дозволяє захисникам легко перевірити вміст LaunchAgent за допомогою EDR, оскільки всі властивості файлу відображаються в командному рядку перед написанням.

У Silver Sparrow's case, це команди, що пишуть вміст plist:

- PlistBuddy -c “Додати: Рядок мітки init_verx” ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c “Add: RunAtLoad bool true” ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c “Add: StartInterval integer 3600” ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c “Додати: масив Arguments Program” ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c “Add: ProgramArguments: 0 string '/ bin / sh'” ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c “Add: ProgramArguments: 1 string -c” ~ /Library/Launchagents/init_verx.plist

XML-файл LaunchAgent Plist буде мати такий вигляд:

Мітка

init_verx

RunAtLoad

true

StartInterval

3600

Аргументи програми

'/ bin / sh'

-c

“~ / Library / Application \\ Support / verx_updater / verx. sh ”[мітка часу] [дані зі списку завантажених]

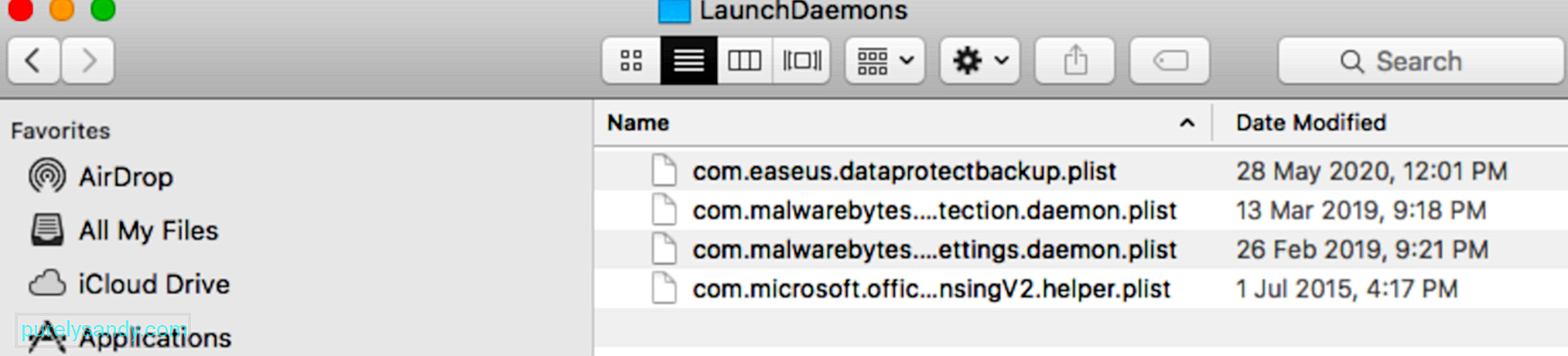

Silver Sparrow також включає перевірку файлів, яка викликає видалення всіх механізмів збереження та сценаріїв, перевіряючи наявність ~ / Library /._ insu на диску. Якщо файл присутній, Silver Sparrow видаляє всі його компоненти з кінцевої точки. Хеші, повідомлені від Malwarebytes (d41d8cd98f00b204e9800998ecf8427e), вказували, що файл ._insu був порожнім.

якщо [-f ~ / Library /._ insu]

то

rm ~ / Library / Launchagents / verx.plist

rm ~ / Library / Launchagents / init_verx.plist

rm /tmp/version.json

rm /tmp/version.plist

rm / tmp / verx

rm -r ~ / Library / Application \\ Support / verx_updater

rm / tmp / agent.sh

launchctl remove init_verx

В кінці інсталяції Silver Sparrow виконує дві команди виявлення для побудови даних для запиту HTTP POST curl, що вказує на те, що інсталяція сталася. Один отримує системний UUID для звітності, а другий знаходить URL-адресу, використовувану для завантаження оригінального файлу пакета.

Виконуючи запит sqlite3, шкідливе програмне забезпечення знаходить вихідну URL-адресу, з якої завантажено PKG, даючи кіберзлочинцям ідея успішних каналів дистрибуції. Зазвичай ми бачимо такий вид діяльності зі зловмисним рекламним ПЗ на macOS: sqlite3 sqlite3 ~ / Library / Preferences / com.apple.LaunchServices.QuarantineEventsV * 'select LSQuarantineDataURLString from LSQuarantineEvent where LSQuarantineDataURLStua like order [redact] > Як видалити шкідливе програмне забезпечення Silver Sparrow з Mac

Apple швидко вжила заходів, щоб замінити сертифікати розробника, які дозволили встановити шкідливе програмне забезпечення Silver Sparrow. Таким чином, подальші установки більше не повинні бути можливими.

Клієнти Apple, як правило, захищені від зловмисного програмного забезпечення, оскільки все програмне забезпечення, завантажене за межами Mac App Store, має бути нотаріально засвідчене. У цьому випадку здається, що автори шкідливих програм змогли отримати сертифікат, який був використаний для підписання пакета.

Без цього сертифіката шкідливе програмне забезпечення більше не може заразити більше комп'ютерів.

Інший спосіб виявлення Срібного Горобця - пошук наявності показників, що підтверджують, чи маєте Ви справу із Срібним Горобцем або чимсь іншим:

- Шукайте процес, який, схоже, виконується PlistBuddy у поєднанні з командним рядком, що містить наступне: LaunchAgents та RunAtLoad та true. Цей аналітичний аналіз допомагає знайти кілька сімейств шкідливих програм macOS, що забезпечують стійкість LaunchAgent.

- Шукайте процес, який, здається, виконується sqlite3 у поєднанні з командним рядком, який містить: LSQuarantine. Ця аналітика допомагає знайти кілька сімей шкідливих програм macOS, які маніпулюють або шукають метадані для завантажених файлів.

- Шукайте процес, який, здається, виконується за допомогою командного рядка, що містить: s3.amazonaws.com. Ця аналітика допомагає знайти кілька сімейств шкідливих програм macOS, які використовують сегменти S3 для розповсюдження.

Наявність цих файлів також свідчить про те, що ваш пристрій було зламано версією 1 або версією 2 шкідливого програмного забезпечення Silver Sparrow :

- ~ / Бібліотека /._ insu (порожній файл, що використовується для подання сигналу шкідливому програмному забезпеченню, щоб видалити себе)

- /tmp/agent.sh (сценарій оболонки, виконаний для зворотного виклику інсталяції)

- /tmp/version.json (файл, завантажений із S3 для визначення потоку виконання)

- /tmp/version.plist (версія.json перетворена в список властивостей)

Для шкідливого програмного забезпечення версії 1:

- Ім'я файлу: Updater.pkg (пакет інсталяції для v1) або оновлення (двійковий двійковий файл Mach-O Intel у пакеті v1)

- MD5: 30c9bc7d40454e501c358f77449071aa або c668003c9c5b1689ba47a431512b03cc

- ~ / Бібліотека / Підтримка програм / agent_updater / agent.sh (скрипт v1, який виконується щогодини)

- / tmp / agent (файл, що містить остаточне корисне навантаження v1, якщо розподілено)

- ~ / Library / Launchagents / agent.plist (механізм збереження v1)

- ~ / Library / Launchagents / init_agent.plist (v1 механізм збереження)

- Ідентифікатор розробника Saotia Seay (5834W6MYX3) - двійковий підпис випадкових спостерігачів v1 скасовано Apple

Для шкідливого програмного забезпечення версії 2:

- Ім'я файлу: update.pkg (пакет інсталяції для v2) або tasker.app/Contents/MacOS/tasker (двійковий двійковий файл Mach-O Intel & amp; M1 у v2)

- MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149 або b3707124e li>

- s3.amazonaws [.] com (сегмент S3, що містить версію.json для v2)

- ~ / Бібліотека / Підтримка додатків / verx_updater / verx.sh (скрипт v2, який виконується щогодини)

- / tmp / verx (файл, що містить остаточне корисне навантаження v2, якщо розподілено)

- ~ / Library / Launchagents / verx.plist (механізм збереження v2)

- ~ / Library / Launchagents / init_verx.plist (механізм збереження v2)

- Ідентифікатор розробника Джулі Віллі (MSZ3ZH74RK) - v2 сторонній бінарний підпис, відкликаний Apple

Щоб видалити шкідливе програмне забезпечення Silver Sparrow, виконайте такі дії:

1. Скануйте за допомогою антивірусного програмного забезпечення.Найкращим захистом від шкідливих програм на вашому комп’ютері завжди буде надійне антивірусне програмне забезпечення, таке як Outbyte AVarmor. Причина проста: антивірусне програмне забезпечення сканує весь ваш комп’ютер, знаходить і видаляє підозрілі програми незалежно від того, наскільки добре вони приховані. Видалення шкідливих програм вручну може спрацювати, але завжди є ймовірність, що ви можете щось пропустити. Хороша програма проти зловмисного програмного забезпечення цього не робить.

2. Видаліть програми, файли та папки Silver Sparrow.

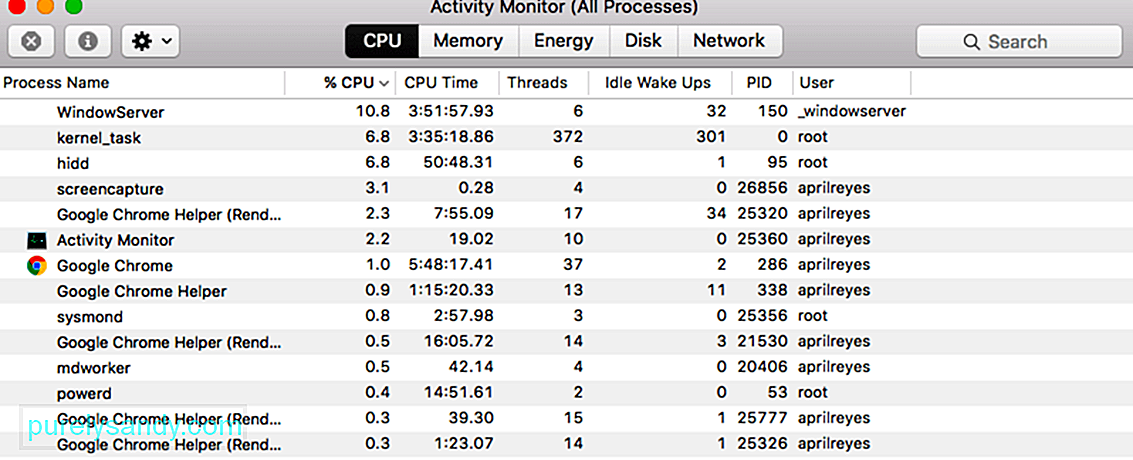

Щоб видалити шкідливе програмне забезпечення Silver Sparrow на вашому Mac, спершу перейдіть до Activity Monitor і вимкніть усі підозрілі процеси. В іншому випадку ви будете отримувати повідомлення про помилки при спробі їх видалити. Щоб перейти до монітора активності, виконайте такі дії:

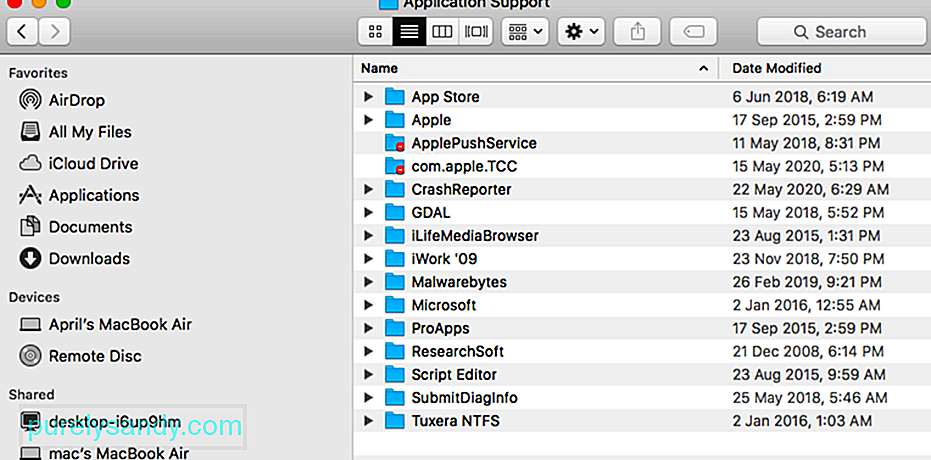

Після видалення підозрілих програм вам також доведеться видалити зловмисне програмне забезпечення. файли та папки. Нижче наведено кроки:

Після видалення шкідливого програмного забезпечення з жорстких дисків комп’ютера вручну вам також потрібно буде видалити будь-які розширення браузера Top Results. Зайдіть в Налаштування & gt; Розширення браузера, яким ви користуєтесь, і видаліть усі незнайомі розширення. Крім того, ви можете скинути свій браузер за замовчуванням, оскільки це також призведе до видалення будь-яких розширень.

ПідсумокЗловмисне програмне забезпечення Silver Sparrow залишається таємничим, оскільки воно не завантажує додаткові корисні навантаження навіть через тривалий час. Це означає, що ми не маємо уявлення про те, для чого було розроблено зловмисне програмне забезпечення, і користувачі Mac та експерти з безпеки здивовані тим, що саме воно має робити. Незважаючи на відсутність шкідливої діяльності, наявність самого шкідливого програмного забезпечення представляє загрозу для заражених пристроїв. Отже, його слід негайно видалити, а всі його сліди видалити.

Відео YouTube: Все, що потрібно знати, коли Mac заражений новим шкідливим програмним забезпеченням Silver Sparrow

09, 2025